コンテンツ

https://efvv.eu/news/project-bluetooth-experience-x

Projet Bluetooth Expérience X

AI 解説

この文章は、COVID-19ワクチンや抗原検査を受けた人々から特定の条件下でBluetoothの周波数帯域に不明なMACアドレスが検出されるという現象について調査した実験レポートである。以下にその概要をまとめる。

はじめに

- ソーシャルメディア上でCOVIDワクチン接種後にBluetoothの信号が検出されるという噂が広まっていた

- 酸化グラフェンなどのナノ物質がワクチンに含まれているという研究もある

- 人体に埋め込むナノセンサーなどの特許も存在する

2. 実験環境と技術構成

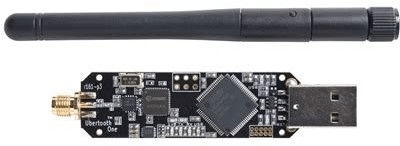

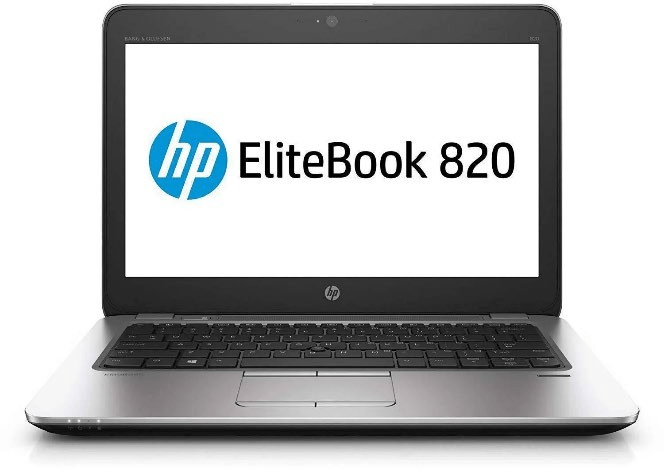

- Ubertooth OneアンテナとHP EliteBook 820 G3ノートPCを使用

- Kali linuxをインストールし、必要なパッケージの設定を行った

3. 予備テストと実験

- 電波の影響が少ない場所を選んで、接種者・非接種者を対象に実験を行った

- 接種者の約40%、一部の非接種者からもBluetoothの信号が検出された

- 追加実験の結果、電磁波の影響の少ない場所では信号が減少した

4. データ解析

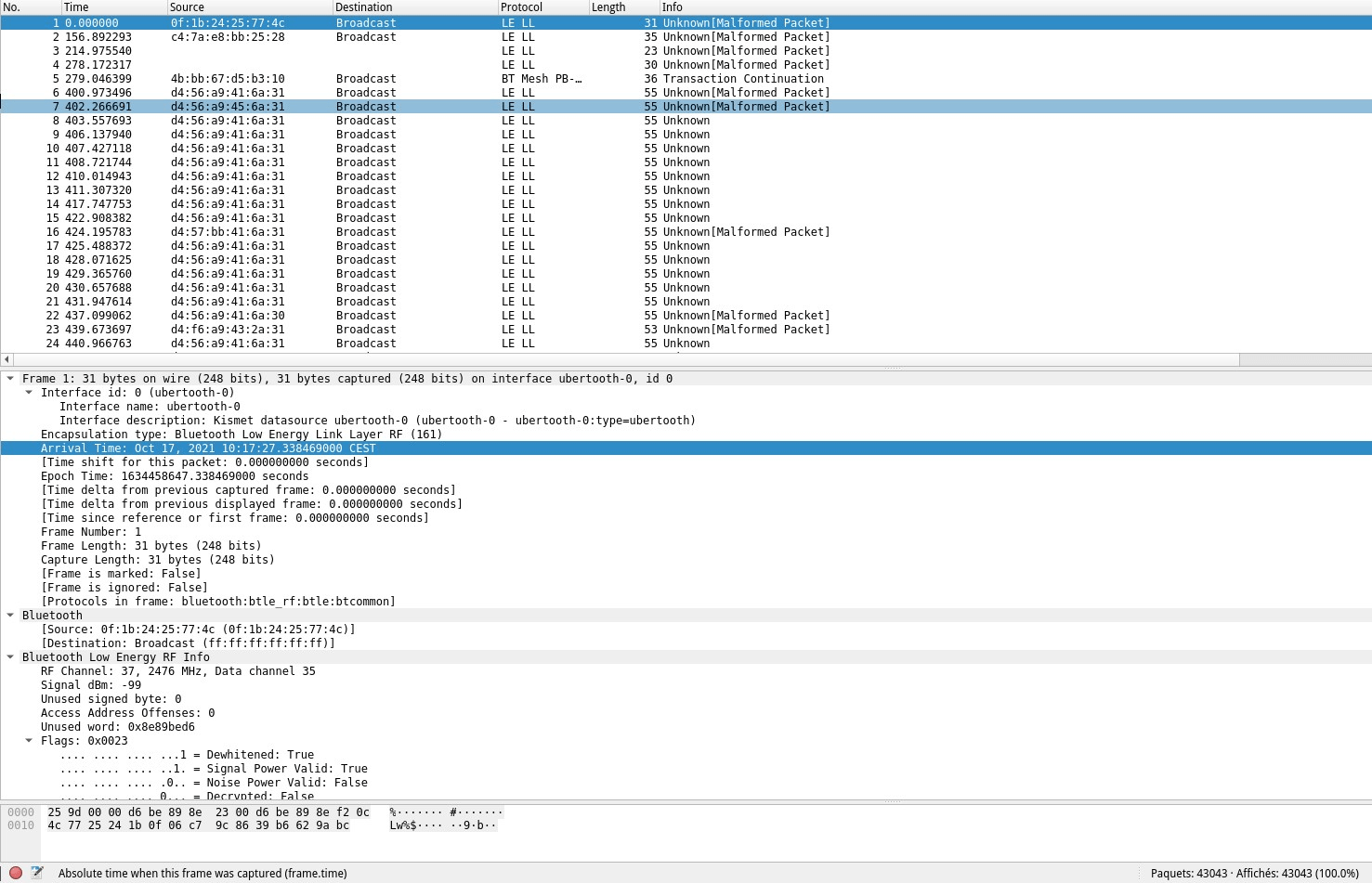

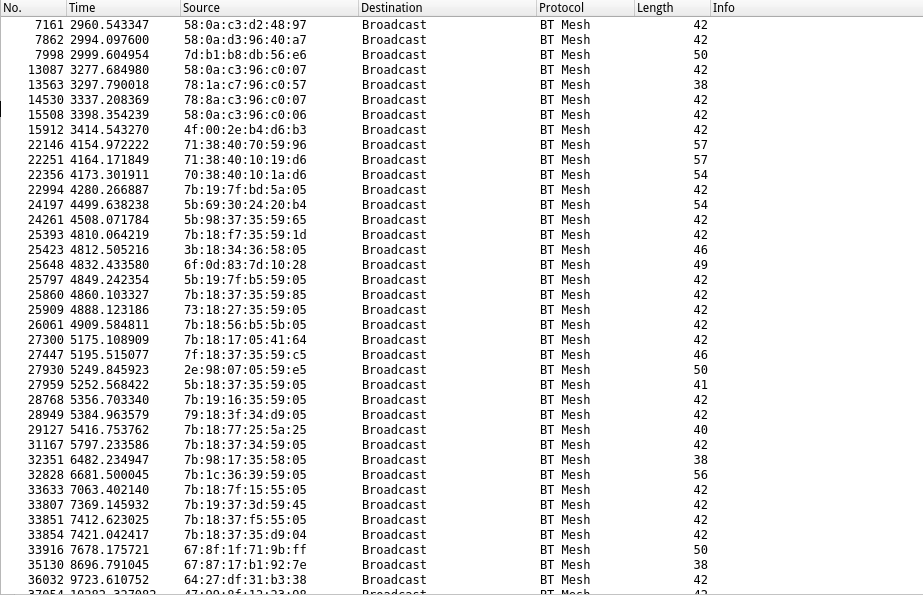

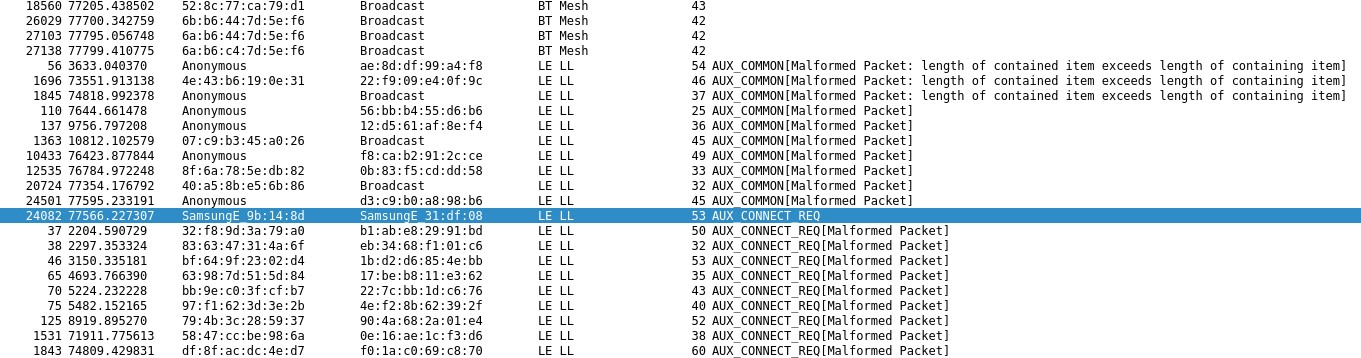

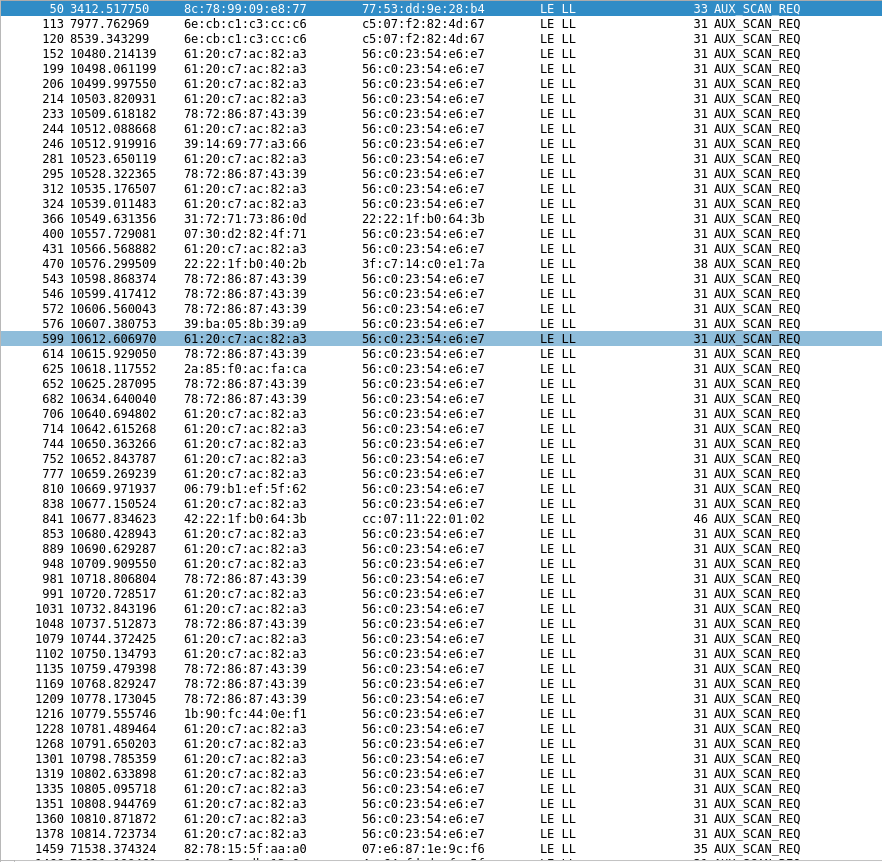

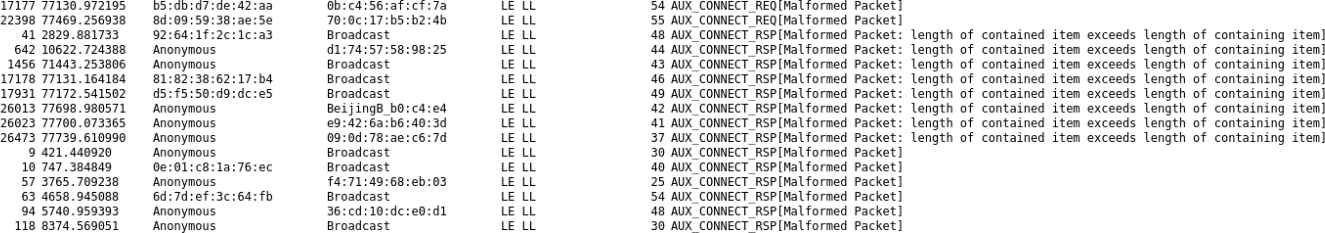

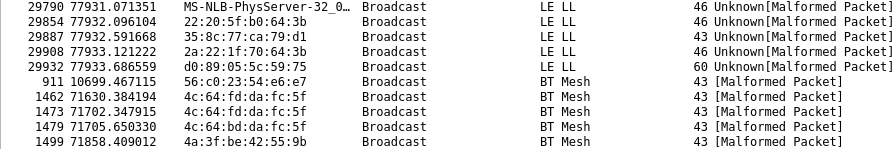

- 6時間半のスキャンで合計73,163フレームを取得した

- 多くのフレームが通常のBluetooth規格と異なるフォーマットだった

5. 結論と展望

- 接種者や検査を受けた非接種者の一部の人からBluetoothの周波数帯の信号が検出されることが示された

- 信号の性質や機能を特定するためにはさらなる調査が必要である

このレポートは、ワクチン接種者などから未知のBluetooth信号が検出される現象について科学的に調査したものである。一方で、信号の原因や目的については明確な結論は出ておらず、さらなる検証が求められると述べている。

概要

COVID抗原療法およびCOVID検出PCR検査の接種後、Bluetooth周波数帯域において検出可能なMACアドレスの存在を確認することを目的とする。

チーム:

Germán Sarlangue Julien Devilleger Philippe Trillaud Steve Fouchet Lidwine Taillasson Grégory Catteau

ソースリンク:

https://ln5.sync.com/dl/195df4a10/5ab9apq6-q5vgawam-vgr3ktt9-7zr985rh

序文

2021年4月以来、製薬会社が提供する1本以上の抗コビドス注射の後にブルートゥースタイプの信号が出現するという噂がソーシャルネットワーク上で広まっている:

- アストラゼネカ

- ファイザー

- ジョンソン・アンド・ジョンソン

- モデナ

不穏な現象の出現を強調するかのような動画が多数出回っている:

- 注射された人々の体の様々な部位で起こる説明のつかない磁化現象(これは、コミュニティ運動「マグネット・チャレンジ」を中心にグループ化されたTikTokでの爆発的な出版につながった)。

https://www.youtube.com/watch?v=lYi3sjRZviA

- 注入された人々が存在し、これらの出現を説明しそうな技術的装置が存在しないにもかかわらず、ブルートゥースのMACアドレスが出現する。

- 獣医が一般的に使用する動物用マイクロチップ検出装置を用いて、注射された人の体をスキャンした際に信号が出現した。

https://www.tiktok.com/@jasmine_0708/video/6974140084870237445

これらの噂はすべて、主流メディアや報道機関によって否定された。代替ネットワークで一般市民によって行われた数多くの実証実験が、それとは逆のことを証明しているように見えたにもかかわらず。

https://www.reuters.com/article/factcheck-astrazeneca-bluetooth-idUSL2N2NC2G9

https://www.20minutes.fr/sante/3067959-20210623-coronavirus-non-vaccins-permettent-etre- detecte-bluetooth-gare-videos-trompeuses

とはいえ、実証的な市民実験は増え続けている。

https://henrymakow.wordpress.com/2021/09/17/le-vaccin-contient-votre-code-barres/

https://echelledejacob.blogspot.com/2021/11/vaccines-et-puce-bluetooth-mise-jour.html

https://odysee.com/@Hemeroteca:f/DrDeBenito-mac-address–:7.

https://odysee.com/@Pigeon_Pige-TouT_Traduction:6/bluetooth-2:e

フランスでは、この問題に関する最初の文書化された実験が、『アゴラヴォックス』誌に掲載された論文の主題であった。

( https://www.agoravox.fr/tribune-libre/article/operation-dent-bleue-235064 ) で発表された。

しかし、この記事の掲載責任者であるJérôme R.が指摘するように、たとえ結果が興味をそそるものであったとしても(未確認のMACアドレスが多数出現している)、性急に結論を出すのは間違っている。

実際、テストサイトは公共の庭であり、そこから多くの正当な信号が、考慮されていないデバイスから発せられる可能性があり、その検出装置(アンドロイドを実行するArchosの携帯電話)にも潜在的な検出の欠陥がある可能性がある。

もちろん、これらの実験は最終的な結果を示しただけで、認められたプロトコルの一部ではないし、結果の信頼性を実証したわけでもない。

同時に、酸化グラフェンまたはその誘導体がワクチンの組成に含まれていることを確認するために、数多くの研究が行われてきた。

酸化グラフェンは、そのユニークな物理化学的特性と電磁気的特性に基づき、数多くの研究の対象となってきたことを理解することが重要である。

商業的応用はすでに可能である。

同時に、ナノセンサーなど人体に埋め込むナノテクノロジーの開発や、電磁波を利用したさまざまなデバイスの開発についても、公式な特許出願が行われている。

https://patents-google- com.translate.goog/patent/US4717343?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US3951134?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US5159703?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US5507291?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US6017302?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US6052336?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US6506148B2/ja?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US10300240B2/ja?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

https://patents-google- com.translate.goog/patent/US5629678A/ja?_x_tr_sl=auto&_x_tr_tl=ja&_x_tr_hl=ja

最後に、注射薬の組成をめぐる秘密主義と、注射薬に関連する可能性のある副作用に関する製薬会社の交渉上の免責に直面して、ある種の研究が厄介な要素を強調している:

nanorouters.html

https://www.researchgate.net/publication/356507702_MICROSTRUCTURES_IN_COVID_VACCINES_i norganic_crystals_or_Wireless_Nanosensors_Network

nanotecnologia-cuerpo-humano.html

2/ ハードウェア環境と技術構成

この実験では、Great Scott Gadgets社のUbertooth 1アンテナを使用することにした:

- RP-SMAコネクタ(ブルートゥース・アンテナ接続用)

- CC2400 全二重2.4GHz無線伝送モジュール

- CC 2591 RFフロントエンド・モジュール

- LPC175x ARM Cortex-M3マイクロコントローラー

- USB 2.0 フルスピード接続

- BluetoothおよびBluetooth Low Energy対応

- おおよそのアンペア数 220mA

Bluetoothの周波数である2.4GHzでパケットを送受信できるほか、モニター・モードでBluetoothのトラフィックをリアルタイムで表示できる。このデバイスはクラス1のBluetoothモジュールに匹敵し、最大出力は100mW(20dBm)、遮蔽物のない範囲は100メートルである。

私たちが選んだノートパソコンは、HP EliteBook 820 G3だった:

- インテル・コアI7-6600Uプロセッサー(2.6GHz)

- RAMメモリー:16GB DDR3

- インテルHDグラフィックス520

- 240 GB SSDハードドライブ

Kali linuxのベアメタルインストーラー2021-3バージョンは、https://kali.download/base-images/kali-2021.3/kali-linux-2021.3-installer-amd64.iso.torrent からダウンロードした。

ISOファイルとして。

Rufusアプリケーション(https://rufus.ie/fr/)を使って、標準的な32GBのUSBメモリにブータブルディスクイメージとしてマウントした。

Kali linux OSがマシンにインストールされると、アップグレードが行われた(

コンフリクトが検出されなかったため、マシンを再起動した。Ubertoothプロジェクトはオープンソースプロジェクトである。

すべてのコードはGitで公開されている。

そこで、必要なパッケージをインストールすることから始めた:

続いて標準的なアップデートを行った:

libbtbbの最新バージョンをインストールした。

それからUbertoothツールをインストールした:

その後、Ubertooth Oneのファームウェアをアップデートした:

sudo apt-get upgrade コマンドでチェックを行った:

ubertooth-util -v でチェックを行った:

ファームウェア・バージョン: 2020-12-R1 (API:1.07)

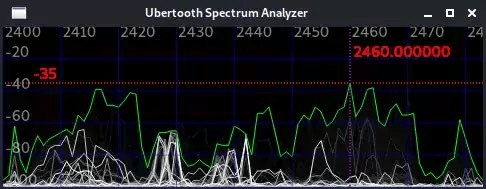

そこで、BluetoothアンテナをUbertoothのマザーボードに接続し、マシンのUSBポートに接続して、コマンドを実行した:

ubertooth-specan-ui ウィンドウが開いた:

デバイスが設定され、動作するようになったので、ウィンドウを閉じ、プラグインのインストールを進めた。

まず、wiresharkプラグインをインストールした:

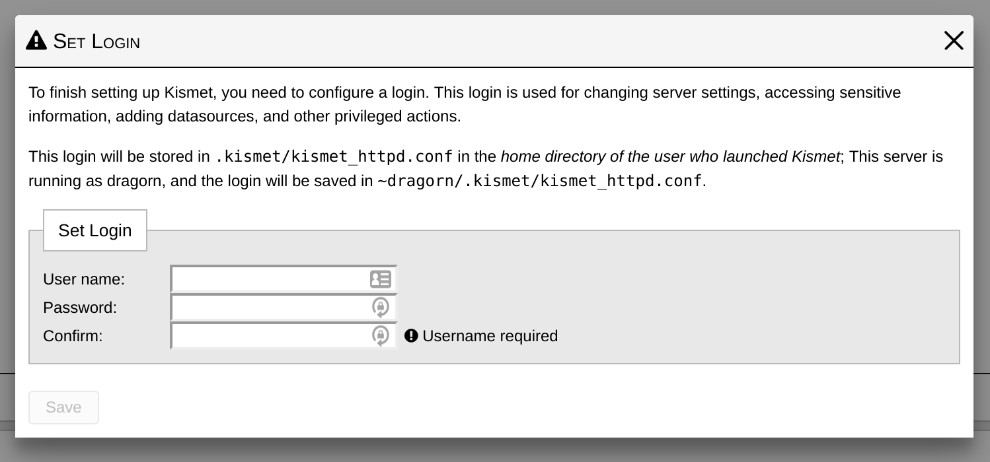

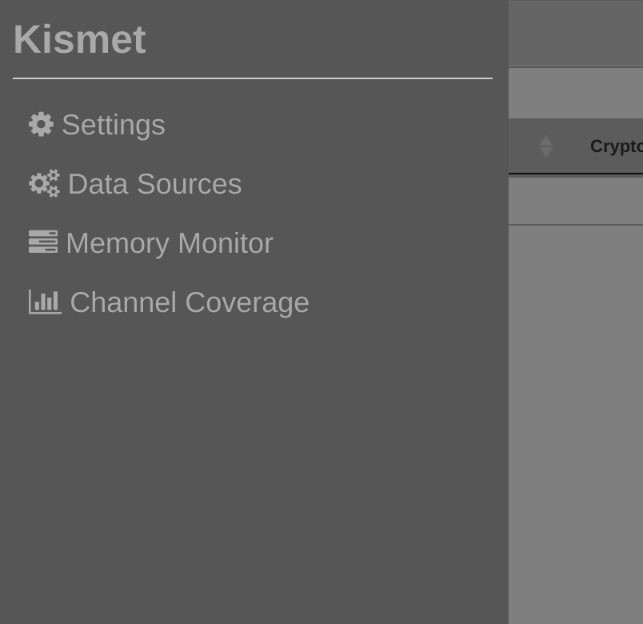

次にKismetの設定を行った。

そのために、既存の設定をすべて削除することから始めた:

sudo rm -rfv /usr/local/bin/kismet* /usr/local/share/kismet* /usr/local/etc/kismet* 次に、必要なパッケージのインストールとアップデートを行った:

最新バージョンのkismetをインストールするために、マシンの電源を切り、再度オンにした。

最新バージョンのkismetをインストールするために、マシンの電源を切って入れ直し、通常のチェックを行った。コマンドでkismetを起動すると

sudo kismet ログインとパスワードの入力を求めるウィンドウが開く。

これを実行した。

そして、データソースリストからubertoothを選択した:

アプリケーションをテストしたところ、完璧に動作した。

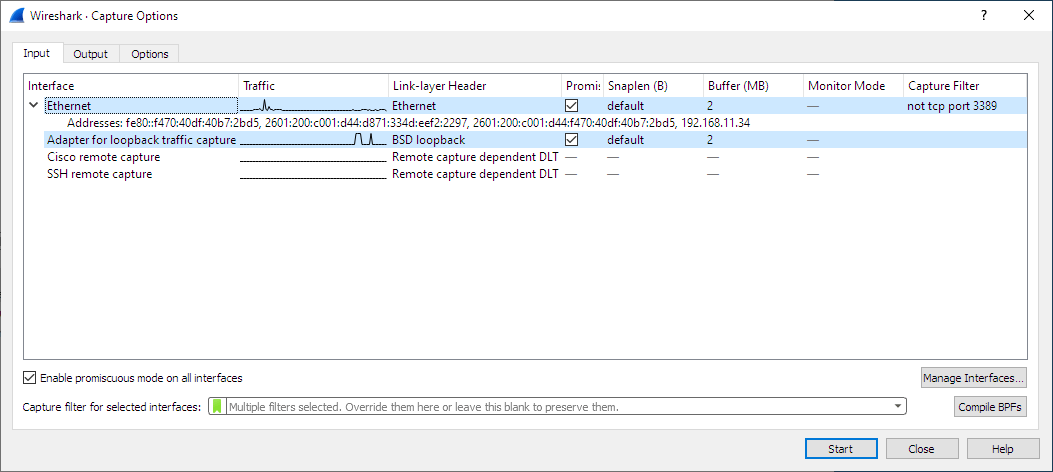

次に、BluetoothパケットをキャプチャするためにWiresharkを設定した。そのために、:

mkfifo /tmp/pipeを設定し、コマンドでwiresharkを開いた:

開いたウィンドウで、capture -> Options -> Manage interfaces -> をクリックした。

パイプ」フィールドに入力した:

/tmp/パイプ

最後に、ターミナルでコマンドを入力した:

ubertooth-btle -f -c /tmp/pipe

ソースでブルートゥースを選択し、キャプチャを開始した。

3/ 予備テスト

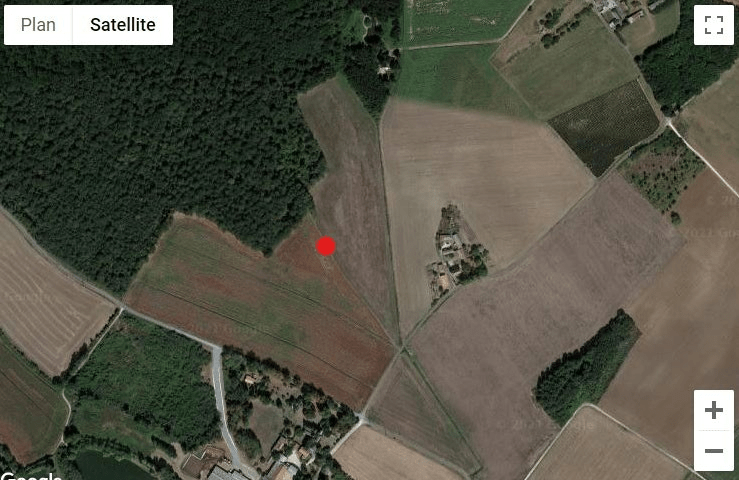

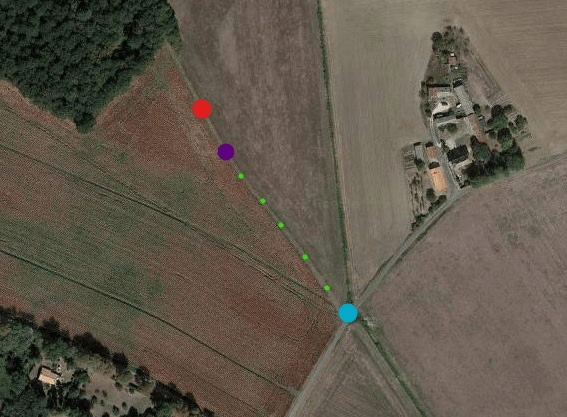

2021年10月16日09:30頃、Chabournayコミューンの近くの空き地で予備テストを行った。

場所の正確なGPS座標は以下の通り:46°44’49.6”N 0°13’32.0”E。

赤い点は検出ステーションが設置された場所である。

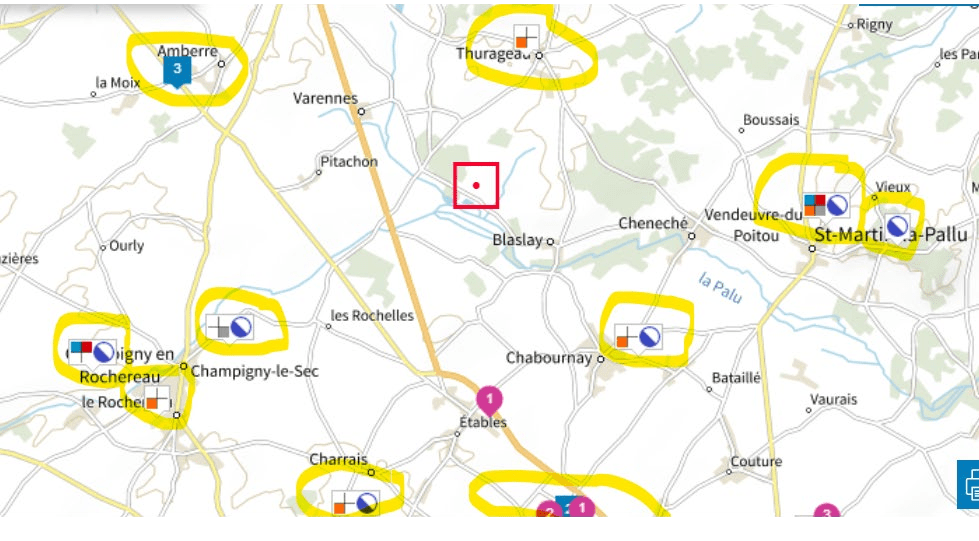

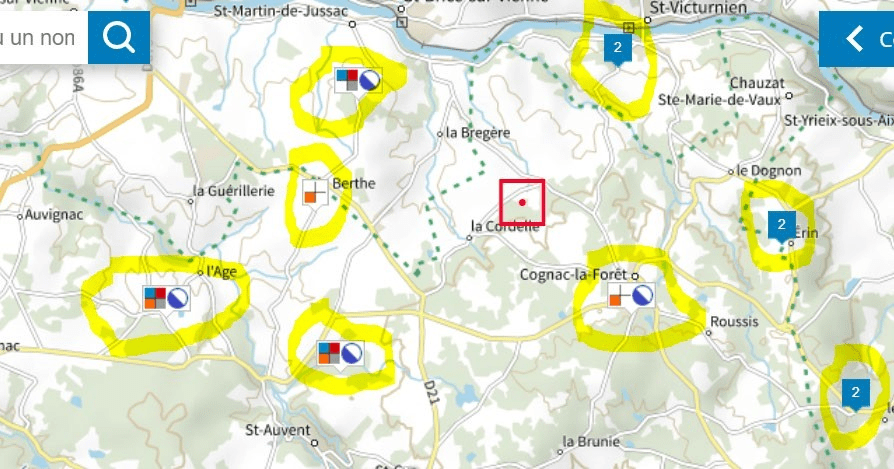

この地域の地図はcartoradioで入手できる:

実験の場所は赤い四角の中に赤い点で示されている。

ハイライトされた異なる場所は中継アンテナに対応しており、その特性はここで入手できる。

3/1 テスト前の手順

アンテナを接続し、サーバーを起動する。プロトコルが開始される。

候補者は青い点からスタートし、検出ステーション(赤い点)に向かって経路(小さな緑の点)をたどる。

多くの場合、ブルートゥース信号はステーション(紫の点)から30メートル付近で自発的に起動する。

事前テストは決定的かつ機能的で、翌日に予定されているテスト・プロトコルを検証することができた。

3/2 実験コース

実験は2021年10月17日にCognac La forêtで行われる。

Cartoradioの地図は次のような地形を示している:

ハイライトされた場所は中継アンテナに対応しており、その特徴はここで確認できる。

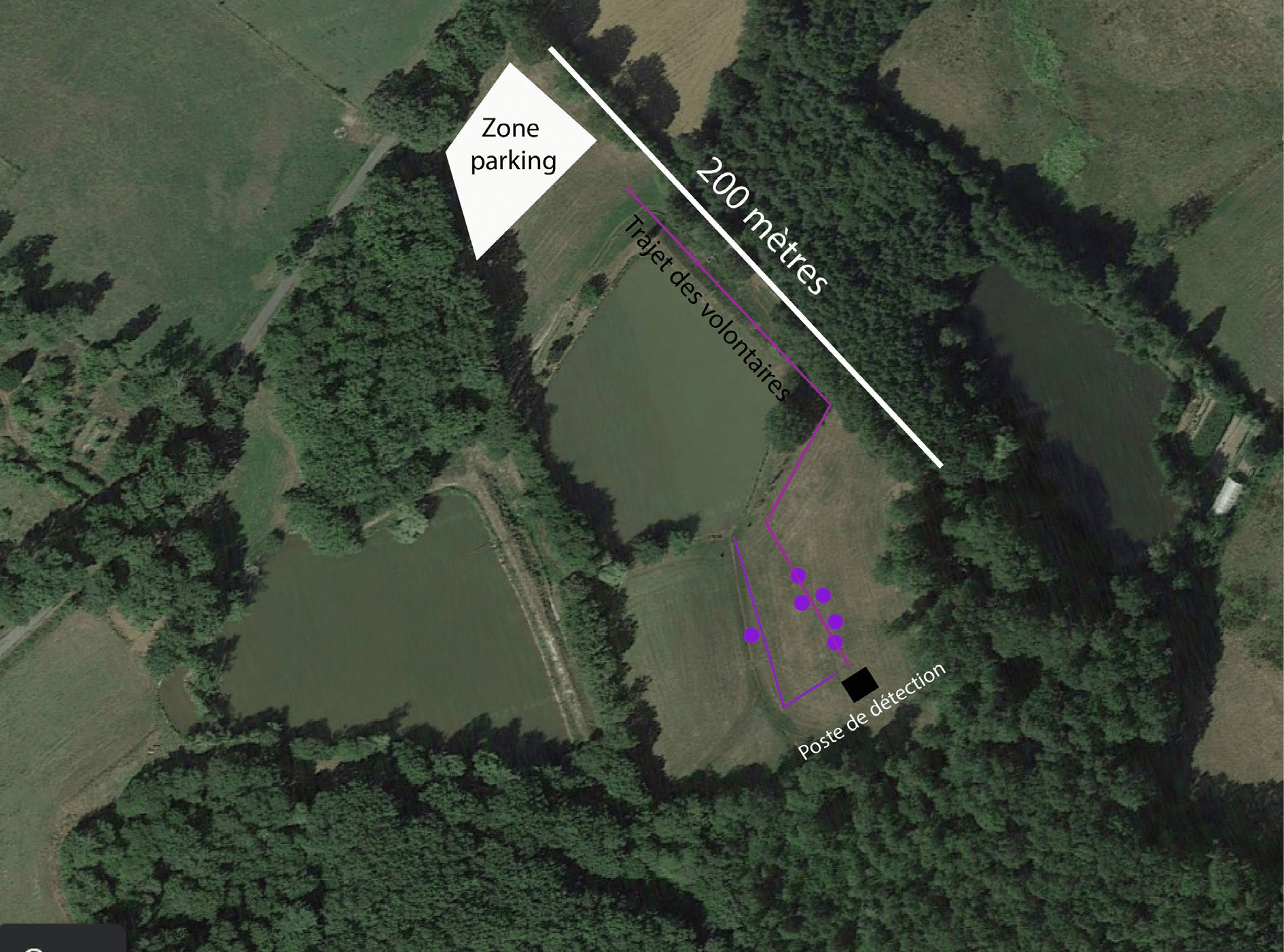

現地を偵察した結果、地図に示された場所に探知装置を設置することになった。

3/2/1 技術的準備

カメラは慎重に設置され、探知ゾーンで働く可能性のある人員は次々とテストされた。

彼らには以下の指示が与えられている:

- 携帯電話の使用禁止

- 腕時計は使用しない。

- 接続機器(イヤーピース、ヘッドフォンなど)の使用禁止

これらの前提条件が満たされた後、彼らは連続して数回テストを受けた:

- 一人で、機器なしで

- 機器のスイッチを切った状態で一人

- 録音機器のスイッチを入れた状態で一人で行う。

カメラと録音機材は配線され、送信システムはすべてオフになっている。

このような設定のため、信号が検出されないことを確認するために、さらに2回のパスが行われた。

3/2/2 実験の経過

同時に、申込者は受付(駐車場付近)でグループ分けされ、アンケートが渡された。

全員に同じ指示が出され、一人が指示に従っているかを身体でチェックする。

一人ずつ、紫色で示された「ボランティア・ルート」をたどっていく。紫色の点は、さまざまな信号が現れた場所を示している。

3/2/3 得られた結果

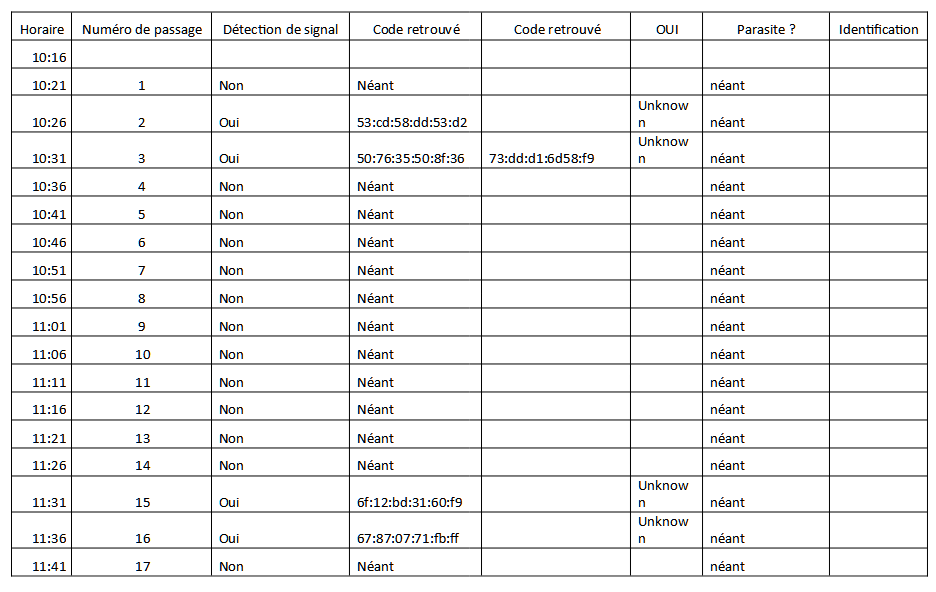

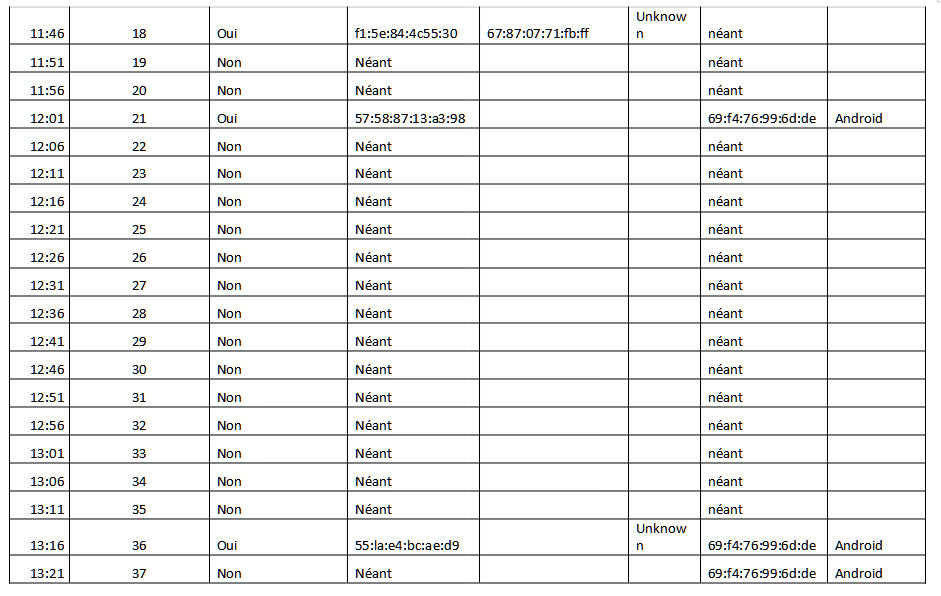

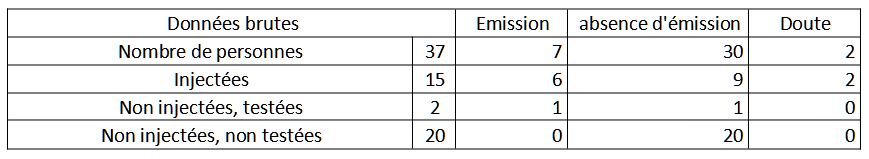

以下の表は、信号が現れた順番を示している。

3/3 結果の総体的分析

実験の最初の結論は、以下の表にまとめられている:

パーセンテージで

従って、この実験は以下の点を明白に浮き彫りにした:

- 非注射者、非被験者でシグナルを発した者はいない。

- 注射を受けた被験者のうち、約40%がシグナルを発した。

- 非注射被験者の中には、50%のケースでシグナルを発する者がいた。

3/4 さらなる探求

これらの実験に照らしても、多くの不確定要素が未解決のままである:

- 測定時間

- 電磁環境との相互作用の可能性

- 社会的相互作用

- 注射や検査を受けていない人からの信号の検出可能性。

そこで、2021年11月7日に別の場所で新たな実験が行われた。

この新しい場所は、ファラデーケージとして十分に気密性の高いトログロディーテの洞窟という利点があった。

3/4/1: 実験の経過

初日、候補者たちは洞窟の正面入り口から50メートル以上離れた場所の上部にある受付テントに集められた。

彼らには同じ指示が与えられ、同じように厳重な警戒が守られた。

応募者の内訳は以下の通りである:

- 注射はしていないが検査は受けていない2人

- 注射も検査もしていない7人

- 注射を受けた8人

洞窟内の上流でスキャンが行われ、ブルートゥースの往来がまったくないことがわかった。

実験は2日間にわたって行われた:

1日目

16人の候補者が参加し、その内訳は以下の通りであった:

- 2人の非注入者はテストを受けなかった

- 注射を打たずにテストを受けた6人

- 注射を受けた8人

2日目

1名の非注射候補者が検査に参加した。

この2日間に適用されたプロトコルは以下の通りである:

各受験者はテントの下で事前に名乗る。各候補者は、テントの下で事前に身元を確認し、通過番号を与えられる。

20分ごとに新しい候補者がスキャン装置が設置された洞窟に入り、20分間洞窟内でブルートゥース信号を検出した。

3/4/2:実験の結果

1日目:

候補者は1人ずつ互いを追いかける。MACアドレスは1つしか見つからなかった:

c4:df:27:f9:45:b5

これは2回注射された人である。

2日目:

候補者は1人だけである。

これは注射はされていないが、PCR検査(約70回)で突然変異を起こした人物である。 2つのMacアドレスがほぼ同じ参照元で同時に現れた:4c:64:fd:da:fc:5f

4c:64:fd:da:fc:9f

これらの結果から、実験を続けることにした。kismetサーバーの電源を切り、また入れてみた。

シグナルは現れなくなった。

次に、より保護されていない環境でシグナルが再活性化するかどうかをテストするため、高原のテントの下に行った。

20分間のスキャンの後、新しい信号は現れなかった。

次に、候補者にいくつかの身体運動をしてもらい、候補者が放出する身体エネルギーと信号の活性化との間に潜在的な関係があるかどうかを調べた。

20分間のスキャンの後、新しい信号は現れなかった。

次に、人間と携帯電話の相互作用の可能性をチェックするため、チームのメンバーに、候補者の携帯電話(サムスン製)を徐々に近づけてもらった。

携帯電話の電源を切った状態では、特に活動は検出されなかった。携帯電話を飛行機モードにして実験を繰り返した。

携帯電話の電源がオフの状態では、特に活動は検出されなかった。

Bluetoothをオフにし、携帯電話を通常モードにして実験を繰り返した。この設定では、特に活動は検出されなかった。

次に候補者の端末でブルートゥースを有効にしてみた。

Bluetoothは検出され、厳密に正常なトラフィックが確立され、不審なMACアドレスは現れなかった。

次に、2台目の携帯電話(同じくサムスン製)を通常モードで持ち込み、ブルートゥースを起動させた。

デバイスは互いに一貫して通信し、追加のMACアドレスは現れなかった。

最後に、追加データを回収するため、候補者を家の中に戻し、周囲環境のトラフィックをスキャンし続けた。家の中には、さまざまな状態の携帯電話が6台と、2台の無線LANリレーを備えたインターネット・ボックスがあった。

すべての機器の電源を徐々に切り、1台ずつ電源を入れ直した。その場にいたすべての人のうち、PCR法による検査を受けたのは候補者だけであった。

各デバイス間のデータ交換に相当するトラフィックは厳密に正常であった。

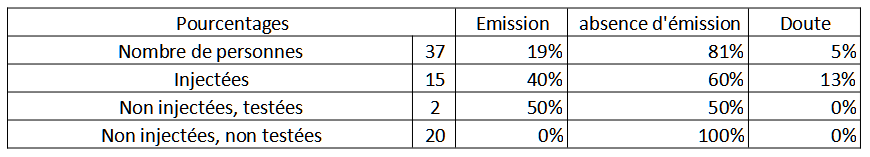

また、Wire Sharkソフトウェアでは、かなりの数の無効なフレームや未知のパケット、解釈不能なパケットが確認された。

したがって、注入された人々とテストされた人々の両方が、環境電磁場によって誘導された活性化以外の信号を発していると合理的に結論づけることができる。

しかし、これらの信号は時間と共に一定ではないようであり、その活性化はまだ定義されていない条件に依存しているようである。

(以下の結論と展望を参照)。

4/ 生データの利用

4/1 背景

今回の実験では、信号のない場所で未知のデバイスが発するやりとり(フレーム)を観測し、キャプチャすることができた。

完全な分析に必要な機材がなかったため、Ubertooth機器の助けを借りてスキャニング・モードによるスキャンを行った。

このカードにより、ブルートゥース・プロトコルで使用されているすべての周波数をスキャンすることができた。

BTLEバージョン5には40のチャンネルがあり、一定の間隔で順番にスキャンした。

BTLEブルートゥース・プロトコルは、多くのアプリケーションで一般的に使用されているため、この技術に基づく古典的な構築方法を探ることにした。

多くのリソースが存在する。例えば

https://www.bluetooth.com/bluetooth-resources/intro-to-bluetooth-low-energy-coded-phy/

4/2 検索された情報量

最初の実験では、37人の参加者が連続して参加し、合計4,043フレームをキャプチャすることができた。

追加実験では、17人の参加者が連続して参加し、合計3,020フレームが撮影された。

この結果、34人(注射を打たなかった人、テストを受けなかった人を除く)から6時間半のスキャンで合計73,163フレームが回収された。

4/3:最初のプロトコル解析:

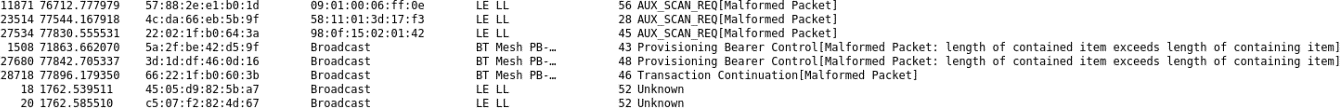

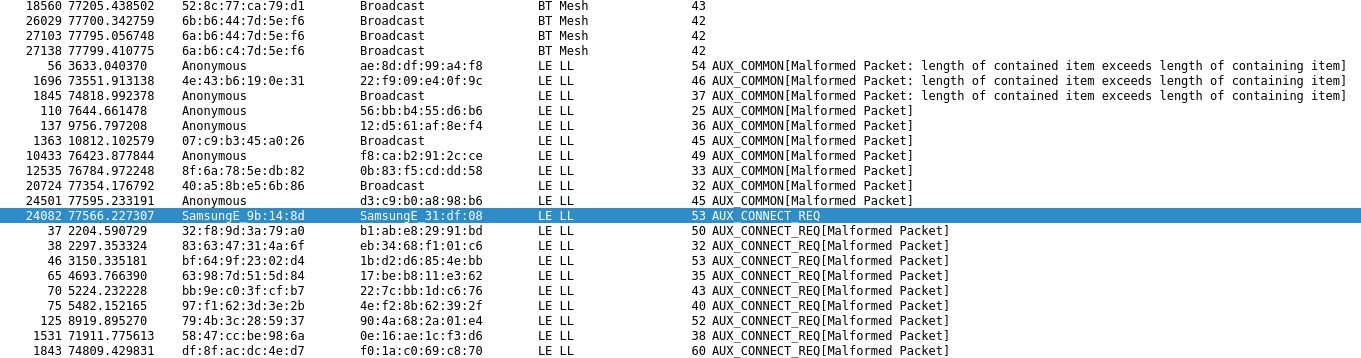

これらのフレームのほとんどはWire Sharkソフトウェアが認識するフレームフォーマットに従って不正に形成されており、これは少なくともプロトコルスタックのカスタマイズを示している:

- BT MeSH

- BTLE AUX_SCAN

- AUX_CONNECT

- 不明なメッセージ(またはWire Sharkが認識・解釈できないメッセージ)

4/3/1: BT MeSHメッセージに対応するパケット

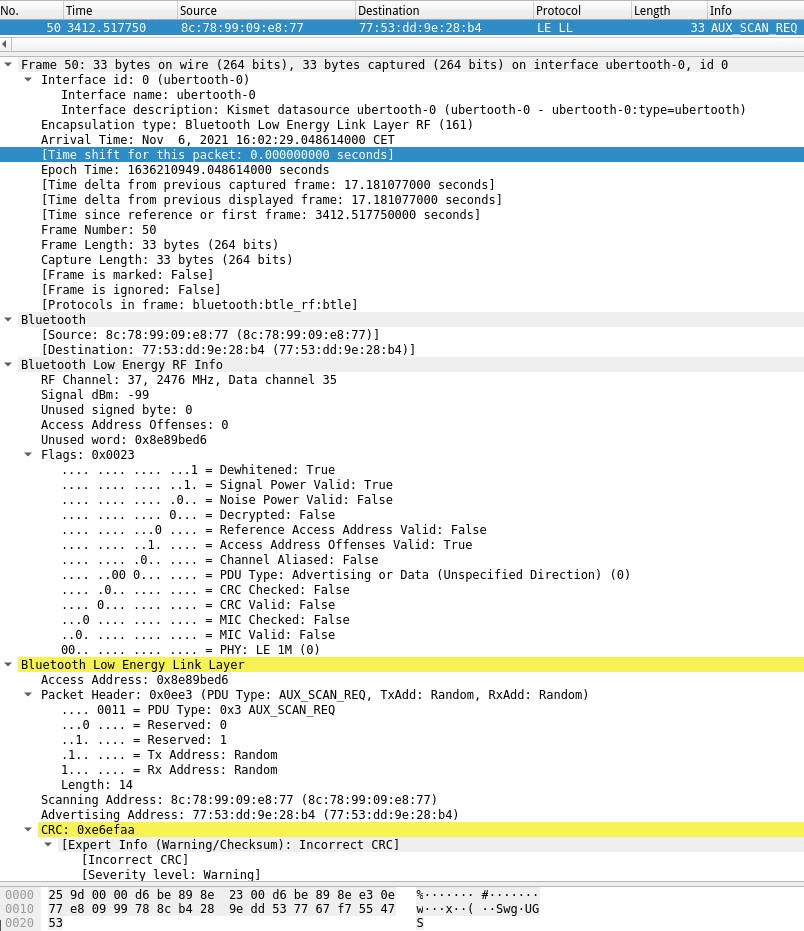

4/3/2: BTLE AUX_SCAN メッセージに対応するパケット

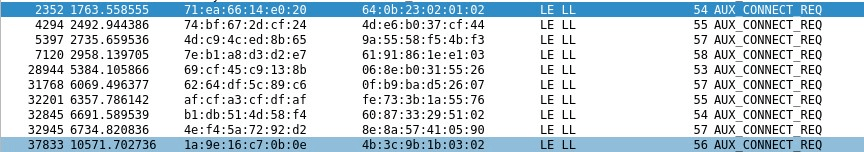

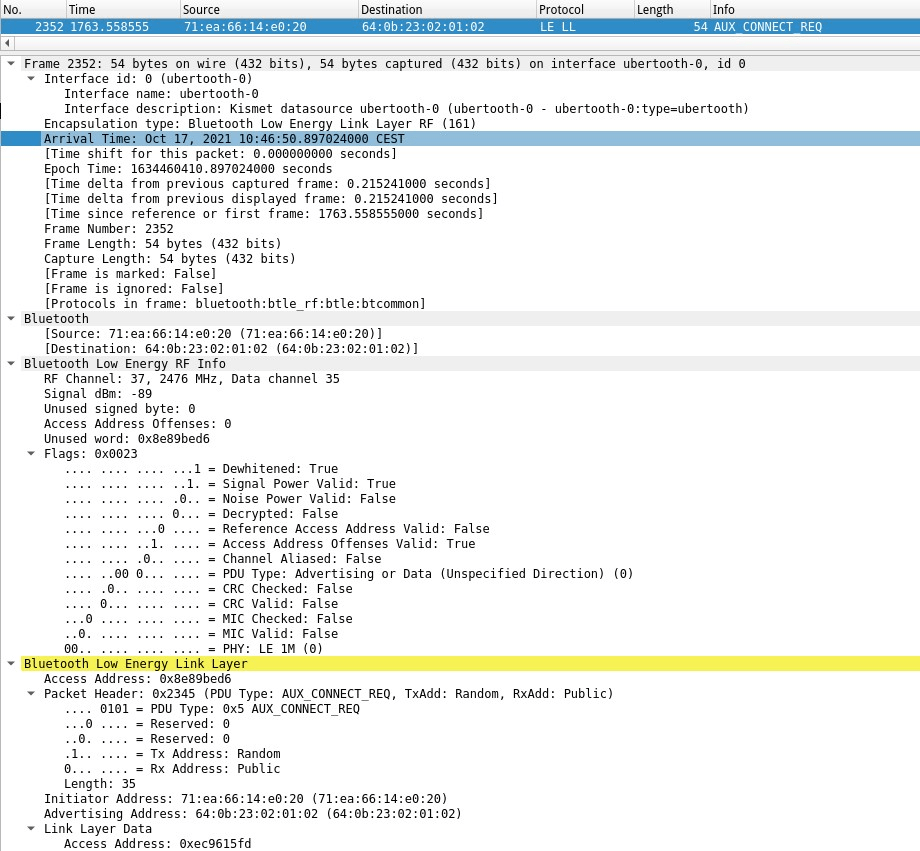

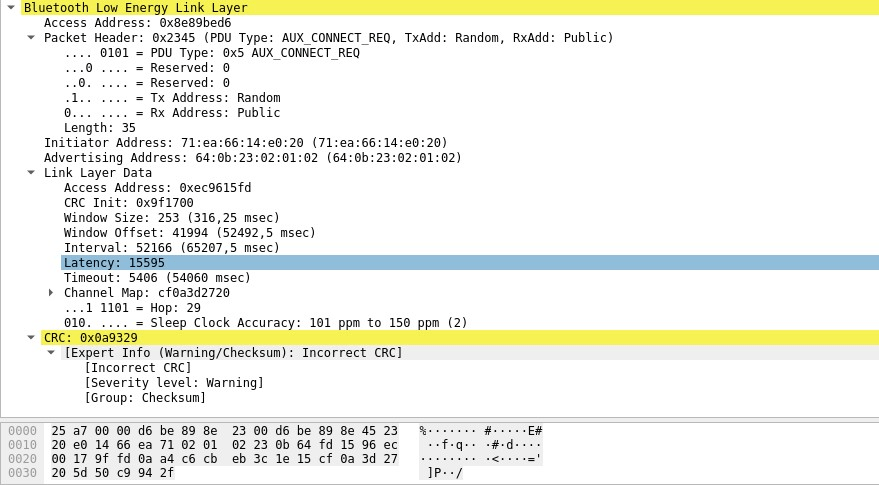

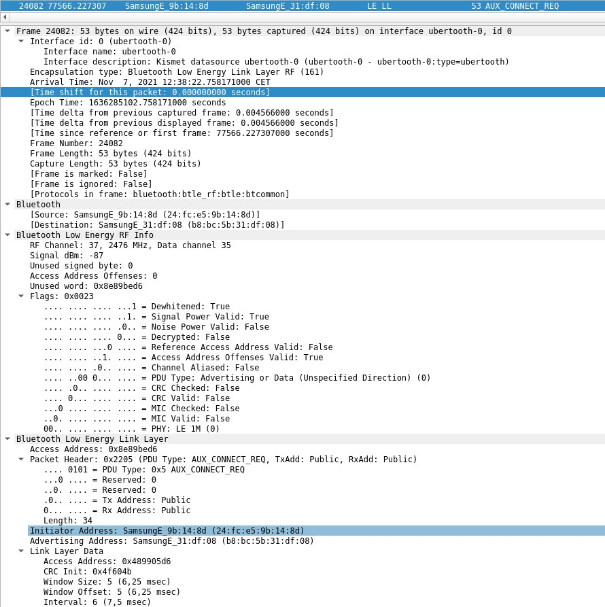

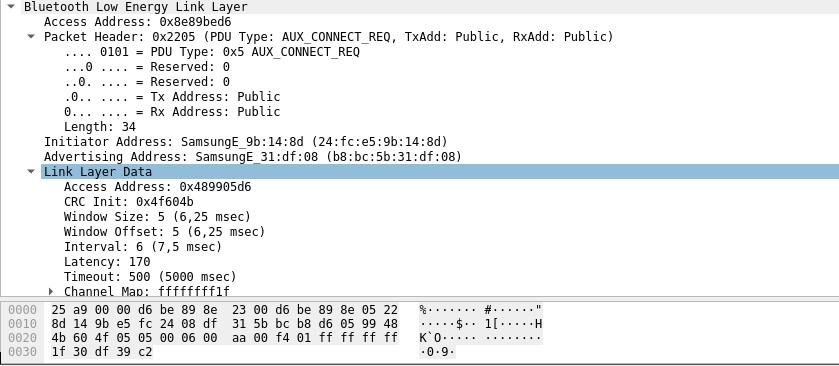

4/3/2: AUX_CONNECTメッセージに対応するパケット

4/3/2:不明なメッセージ(またはワイヤーシャークソフトウェアが解釈できないメッセージ)に対応するパケット

5/ 結論と展望

これらの結果から、注射を受けた人の有意な割合、そしてより少ない割合ではあるがPCR検査で検査された非注射者が、Bluetoothの使用に対応する周波数帯で英数字の信号を発しているということを断言できる。

この割合は、以下の要因の潜在的な影響を明らかにするために、今後の研究で明確にする必要がある:

- 注入された製品のブランド

- 候補者のプロファイル:

- 受けた注射の回数

- 最後の注射の日付

これらの信号に関連して多数のフレーム(データの伝送単位)が現れるが、Wire Shark(ネットワークプロトコルアナライザーソフトウェア)では現時点で解釈できない。

これらのフレームに共通する特徴の1つは、dBm(デシベル・ミリワット)レベルが低いことである。

これらのフレームが不完全または解釈不能である可能性のある説明として、以下の仮説を検討する必要がある:

- 従来のBTLE(Bluetooth Low Energy)プロトコルで通常使用されているものとは異なる変調方式

- アクションのトリガーを有効にするのに不十分なエネルギー不足の問題

- チャンネルホップ(Bluetoothの周波数範囲内および/または範囲外)でスケジュールされた一連のアクション

電磁波活動のない環境で発せられる信号と比較して、周囲環境で発せられる信号が非常に顕著に優勢である。

したがって、追加の試験でこの傾向を確認し、信号の性質、特にその機能を明確にするために信号のトリガー要因を特定する必要がある。

これらの英数字信号は時間的に一定ではなく、その出現は短いものである。

これらの出現の背景には、プログラムされたスケジュール(一定の時間またはランダムな時間、社会的相互作用などのトリガー要素に基づく)がある可能性がある。

冗長性、サイクル、パターンなどを特定するのに十分なデータを取得するためには、間違いなく多くの他の実験が必要になるだろう。