THE CTIL FILES #1

Many people insist that governments aren't involved in censorship, but they are. And now, a whistleblower has come forward with an explosive new trove of documents, rivaling or exceeding the Twitter Files and Facebook Files in scale and importance. pic.twitter.com/tqgSQjPIuT

— Michael Shellenberger (@shellenberger) November 28, 2023

チル・ファイル #1

政府は検閲に関与していないと主張する人は多いが、実際は関与している。そして今、ある内部告発者が、ツイッター・ファイルやフェイスブック・ファイルに匹敵するか、それを上回る規模と重要性を持つ、爆発的な新文書の山を持って名乗りを上げた。

CTIL Files #1: US And UK Military Contractors Created Sweeping Plan For Global Censorship In 2018, New Documents Show

Whistleblower makes trove of new documents available to Public and Racket, showing the birth of the Censorship Industrial Complex in reaction to Brexit and Trump… pic.twitter.com/upfhL2ES05

— Michael Shellenberger (@shellenberger) November 28, 2023

CTILファイル#1 米英の軍事請負業者が2018年に世界的な検閲のための掃討計画を作成、新文書が示す

内部告発者は、2016年のブレグジットとトランプ当選に反応した検閲産業複合体の誕生を示す、新文書の数々を一般とラケットに公開した。

by シェレンベルガー

米軍の請負業者パブロ・ブロイヤー(左)、英国の防衛研究者サラ=ジェイン・「SJ」・Terp氏(中央)、米国土安全保障省サイバーセキュリティ・インフラ安全保障局(DHS-CISA)のクリス・クレブス元局長

ある内部告発者が、TwitterファイルやFacebookファイルに匹敵する、あるいはそれを上回る規模と重要性を持つ、爆発的な新文書の山を名乗り出た。サイバー脅威インテリジェンス・リーグ(CTIL)と呼ばれる「偽情報対策」グループの活動を記述したもので、正式にはデータ科学者や防衛・情報機関のベテランによるボランティア・プロジェクトとして始まったが、その戦術は時を経て、国土安全保障省(DHS)を含む複数の公式プロジェクトに吸収されたようだ。

CTIリーグの文書は、TwitterファイルやFacebookファイルでは扱われていない重要な疑問に対するミッシングリンクの答えを提供している。これらを組み合わせることで、「偽情報対策」部門、あるいは私たちが「検閲産業複合体」と呼ぶものの誕生に関する包括的な全体像が見えてくる。

内部告発者の文書には、現代のデジタル検閲プログラムの発端から、軍や情報機関の役割、市民社会組織や商業メディアとの提携、ソックパペットアカウントやその他の攻撃的手法の使用まで、あらゆることが記述されている。

「スパイを装う」ために、ある文書では「クソを封鎖せよ」と説明されている。

別の文書では、海外でのこのような活動は「一般的に」「CIAやNSA、国防総省」によって行なわれているが、「アメリカ人に対する」検閲活動は、政府には「法的権限」がないため、民間のパートナーを使って行なわなければならないと説明されている。

内部告発者は、「元」英国情報分析官であるCTIリーグのリーダーが、2017年にオバマ・ホワイトハウスで、「2016年の再現」を阻止するための偽情報対策プロジェクトを立ち上げるよう指示を受けたとき、その「部屋にいた」と主張している。

昨年来、パブリック、ラケット、議会調査官などは、ソーシャルメディア・プラットフォームによる検閲を促し、好ましくない個人、話題、物語全体についてのプロパガンダを広めるために協力する100以上の政府機関や非政府組織のネットワークである検閲産業複合体の台頭を記録してきた。

米国土安全保障省のサイバーセキュリティ・情報セキュリティ局(CISA)は、検閲の多くの重心となっている、 全米科学財団が検閲と偽情報ツールの開発に資金を提供し、他の連邦政府機関が支援的な役割を果たしている。

CISAのNGOやソーシャルメディア・パートナーからのEメールによると、CISAは2020年に選挙インテグリティ・パートナーシップ(EIP)を設立し、スタンフォード・インターネット観測所(SIO)や他の米国政府請負業者を巻き込んだ。EIPとその後継であるバイラリティ・プロジェクト(VP)は、ツイッター、フェイスブック、その他のプラットフォームに対し、一般市民や選挙で選ばれた高官によるソーシャルメディアへの投稿を検閲するよう促した。

政府主導の検閲の圧倒的な証拠にもかかわらず、このような大量検閲のアイデアがどこから出てきたのかはまだ特定されていなかった。2018年、SIO職員で元CIAフェローのレネー・ディレスタが、2016年の選挙におけるロシア政府の干渉について米上院で証言する前後、全国的な大ニュースとなった。

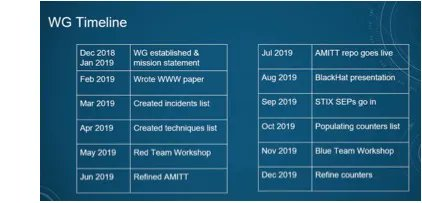

しかし、2018年から2020年春までの間に何が起こったのか?2019年は、これまでの検閲産業複合体の研究においてブラックホールのような年だった。私たちの一人であるマイケルが今年3月、検閲産複合体について米下院で証言したとき、彼のタイムラインからは丸ごとこの年が消えていた。

検閲産複合体の開始時期が早まった

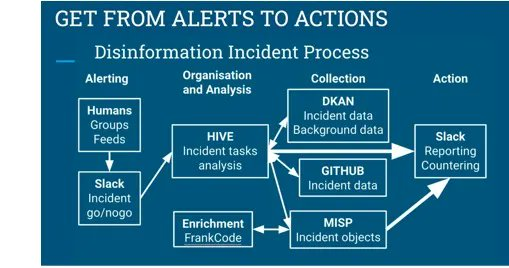

現在、戦略文書、トレーニングビデオ、プレゼンテーション、内部メッセージを含む大量の新文書から、2019年に、元英国国防研究者のサラ=ジェイン・「SJ」・Terp氏が率いる米英の軍事・情報関連請負業者が、徹底的な検閲の枠組みを開発したことが明らかになっている。これらの請負業者はCTILを共同主導し、2020年春にCISAと提携した。

実際には、検閲産業複合体の構築はもっと前、2018年に始まっていた。

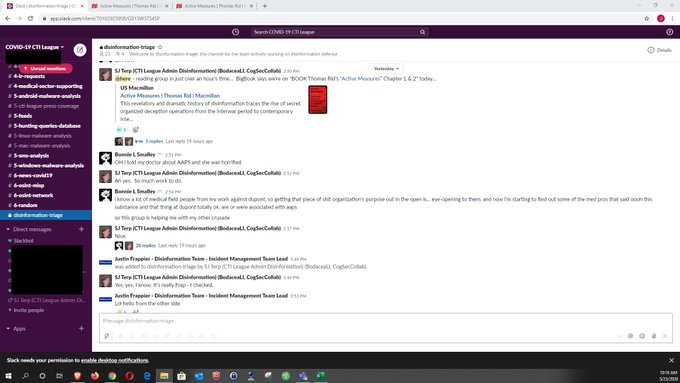

CTILの内部スラックメッセージには、Terp氏と彼女の同僚、そしてDHSとフェイスブックの関係者が、検閲プロセスで緊密に連携していることが示されている。

CTILのフレームワークと官民モデルは、米国と英国が2020年と2021年に実施する予定の種であり、サイバーセキュリティ機関や偽情報対策のアジェンダの中で検閲を覆い隠すこと、間違った事実だけでなく、不利な物語を止めることに重点を置くこと、ソーシャルメディア・プラットフォームに圧力をかけて情報を取り下げさせたり、コンテンツが流行するのを防ぐために他の行動を取らせたりすることなどが含まれる。

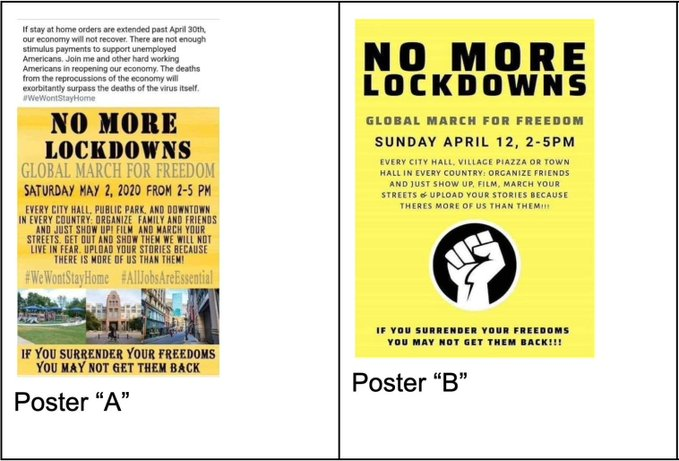

2020年春、CTILはソーシャルメディア上の不利なコンテンツ、例えば「すべての雇用は必要不可欠だ」、「我々は家に留まらない」、「今すぐアメリカを開け」といった反ロックダウンのナラティブの追跡と報告を開始した。CTILはこうした取り組みの一環として、コンテンツを報告するための法執行チャンネルを設けた。同団体はまた、「#freeCA」のような反ロックダウンのハッシュタグを投稿している個人を調査し、彼らのツイッターの経歴から詳細をスプレッドシートに記録した。グループはまた、「テイクダウン」の要請やレジストラへのウェブサイトドメインの報告についても話し合った。

「偽情報」に対するCTILのアプローチは、検閲をはるかに超えていた。文書によると、同グループは世論に影響を与えるための攻撃的な作戦に従事しており、「対抗メッセージ」を促進する方法、ハッシュタグを共同利用する方法、好ましくないメッセージを薄める方法、偽の操り人形のアカウントを作成する方法、招待制の非公開グループに潜入する方法などについて議論していた。

CTILは、提案された調査質問リストの中で、メンバーまたはメンバー候補に、「あなたは以前、偽情報、ヘイトスピーチ、その他のデジタル被害などの影響力活動に取り組んだことがありますか?」と尋ねることを提案した。そして、これらの影響力作戦に「積極的措置」や 「心理戦」が含まれるかどうかを尋ねた。

これらの文書は、信頼性の高い内部告発者を通じて私たちの手元に届いた。私たちは、公開されている情報源との徹底的な照合によって、その正当性を独自に検証することができた。内部告発者によると、彼らはDHSが主催する毎月のサイバーセキュリティ会議を通じてCTILに参加するよう勧誘されたという。

FBIはコメントを拒否した。CISAはコメントを求めなかった。また、Terp氏と他の主要なCTILリーダーたちも、我々のコメント要請には応じなかった。

しかし、関係者の一人であるボニー・スマリーは、リンクインでこう答えている。”私がコメントできるのは、コビッドの期間中、オンラインで漂白剤を注入するというナンセンスな行為に対抗したかったので、政府機関とは無関係のCTIリーグに参加したということだけです……しかし、私たちは政府とは何の関係もないと断言できます”。

しかし、文書によれば、政府職員がCTILのメンバーだったようだ。DHSに勤務していたジャスティン・フラッピアーという人物は、CTILに非常に積極的に参加しており、定期的なミーティングに参加したり、トレーニングを指導したりしていた。

CTILの最終目標は「連邦政府の一部になることだった」と内部告発者は言う。毎週のミーティングで、彼らは連邦政府内にこのような組織を作り、最初のイテレーションを作れば、あなたの仕事を確保できると明言していた」

Terp氏が2019年に情報セキュリティやサイバーセキュリティのグループへのプレゼンテーションで共有した計画は、政府を含む”Misinfosecコミュニティ”を作ることだった。

公的記録も内部告発者の文書も、彼女がこれを達成したことを示唆している。2020年4月、当時CISAのディレクターだったクリス・クレブスは、ツイッターや複数の記事で、CISAがCTILと提携することを発表した。「まさに情報交換だ」とクレブスは語った。

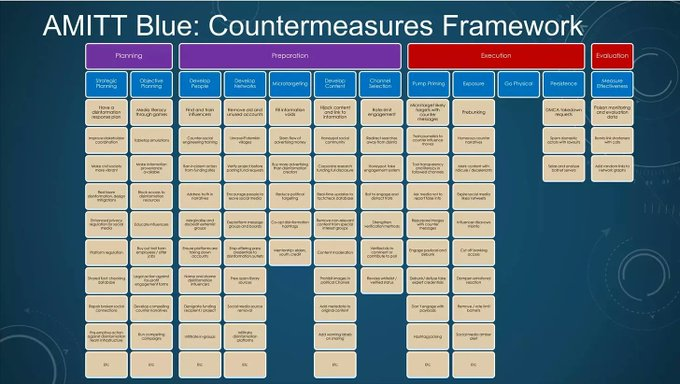

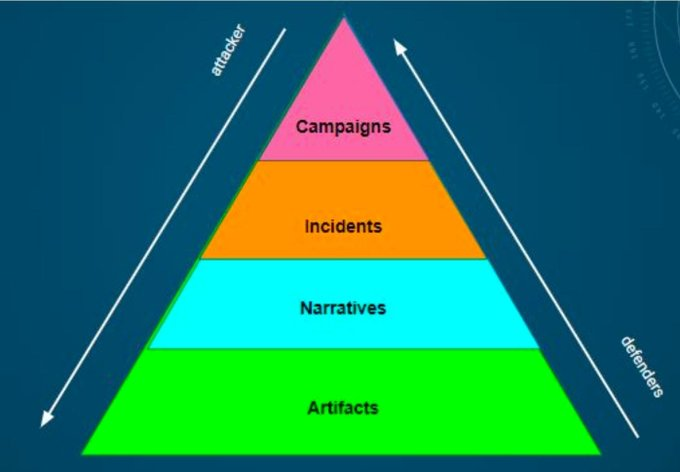

文書には、ディレスタを含むMisinfoSec Working Groupと呼ばれるグループを通じて、Terp氏と彼女の同僚が、Adversarial Misinformation and Influence Tactics and Techniques(AMITT)と呼ばれる検閲、影響力、偽情報対策戦略を作成したことも示されている。彼らは、年間予算10億ドルから20億ドルの政府資金を持つ大手防衛・情報請負会社MITREが開発したサイバーセキュリティ・フレームワークを応用してAMITTを作成した。

Terp氏はその後、AMITTを使ってDISARMフレームワークを開発し、世界保健機関が「ヨーロッパ全土の反ワクチンキャンペーンに対抗する」ために採用した。

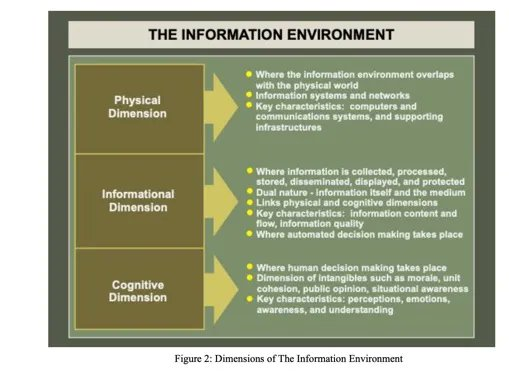

CTIL、MisinfoSec、AMITTを通じたTerp氏の仕事の重要な構成要素は、サイバーセキュリティと情報セキュリティの分野に「認知的セキュリティ」の概念を挿入することであった。

この文書を総合すると、米英両政府が高度に連携した洗練された取り組みによって、国内での検閲活動を構築し、外国で使用してきたものと同様の影響力活動を展開していることがよくわかる。ある時、Terp氏は、「アラブの春」に関連するソーシャルメディア問題についての自分の仕事を「バックグラウンドで」公然と言及した。またあるときは、外国人のために開発されたこのような戦術を、アメリカ市民に対して使うことがあるのかと、彼女自身が明らかに驚いたと内部告発者は述べている。

内部告発者によると、CTILに関わったおよそ12〜20人の活動的な人々がFBIやCISAで働いていたという。「しばらくの間、Slackのメッセージング・サービス上では、名前の横にFBI、CISA、何であれ、それぞれの機関のシールが貼られていた」と内部告発者は言う。Terp氏は「CISAのバッジを持っていたが、いつの間にかなくなった」と内部告発者は語った。

検閲産業複合体の2020年のパイオニアたちの野望は、ツイッター社にツイートに警告ラベルを貼ったり、個人をブラックリストに載せるよう促すだけにとどまらなかった。

AMITTの枠組みは、個人に対する検閲を要求する必要条件として、個人の信用を失墜させることを求めている。また、メッセージを広めるインフルエンサーを育成することも求めている。そして、集会やイベントを組織する個人への金融サービスを遮断するよう銀行に働きかけることを求めている。EIPやVPとの仕事につながるCISAのCTILとの仕事のタイムラインは、官民検閲活動のモデルが、もともと軍事請負業者によって作られたフレームワークから生まれた可能性を強く示唆している。さらに、CTILによって概説されたテクニックや資料は、後にCISAの対外情報タスクフォースやMis-, Dis-, and Maliformationチームによって作成された資料と酷似している。

今後数日から数週間かけて、我々はこれらの文書を議会の調査官に提出するつもりであり、内部告発者や上級指導者や公人でないその他の人物の身元も保護しながら、できる限りの文書を公開するつもりである。

しかし今は、CTILの創設に至る2018年と2019年に何が起こったのか、また検閲産業複合体の形成と成長におけるこのグループの重要な役割について、詳しく見ていく必要がある。

“Volunteer” and “Former” Government Agents

Bloomberg, Washington Post and others published credulous stories in the spring of 2020 claiming that the CTI League was simply a group of volunteer cybersecurity experts. Its founders were: a “former” Israeli intelligence official, Ohad… pic.twitter.com/4jabvHJGIf— Michael Shellenberger (@shellenberger) November 28, 2023

「ボランティア」と「元」政府エージェント

ブルームバーグやワシントン・ポストなどは2020年春、CTIリーグは単なるサイバーセキュリティの専門家によるボランティア・グループだとする信憑性の高い記事を掲載した。その創設者は、「元」イスラエル情報当局のオハッド・ザイデンバーグ、マイクロソフトの「セキュリティ・マネージャー」であるネイト・ウォーフィールド、ハッカー大会であるDEF CONのセキュリティ作戦責任者であるマーク・ロジャースだった。これらの高度な技術を持つサイバー犯罪の専門家たちは、利他的な動機から、自分の時間を使って、無給で、10億ドル規模の病院を助けることにしたと記事は主張した。

3月中旬から4月中旬までのわずか1カ月の間に、全員ボランティアであるはずのCTILは、「45の異なる部門にまたがる76カ国の1,400人の吟味されたメンバー」に成長し、「政府組織、国連、世界保健機関になりすますために設計された17のものを含む、インターネット上の2,833のサイバー犯罪資産の合法的な破壊を支援」し、「80カ国以上の医療機関の2,000以上の脆弱性を特定」したという。

彼らは機会あるごとに、自分たちは利他主義に突き動かされた単なるボランティアだと強調していた。「何か助けなければならないと思ったんだ」とザイデンバーグは言った。ロジャースはアスペン研究所のウェビナーで、「地域社会でよいことをしようという意欲は本当に強い」と語った。

しかし、CTILのリーダーたちの明確な目標は、国家安全保障やサイバーセキュリティの機関の間で検閲への支持を高めることだった。その目的に向けて、彼らは検閲活動に政府が関与する根拠として「認知的セキュリティ」という考えを広めようとした。「コグニティブ・セキュリティは、あなたが持ちたいものです」とTerp氏は2019年のポッドキャストで語った。「認知層を守りたい。基本的に、それは汚染についてだ。誤情報、偽情報はインターネット全体の汚染の一形態だ。」

ザイデンバーグと同じくCTILのリーダーであるTerp氏とパブロ・ブロイヤーは、軍での経歴があり、元軍事請負業者だった。両者とも、「米特殊部隊司令部とドリトル研究所の共同プロジェクト」であるSOFWERXで働いていた。後者は空軍の技術を空軍資源研究所を通じて民間企業に移転するものである。

Terp氏がブリュアーとともに設立したコンサルティング会社のウェブサイトにある経歴によると、「彼女はコロンビア大学でデータサイエンスを教え、国連のビッグデータチームのCTOを務め、英国国防省で機械学習アルゴリズムと無人車両システムを設計した」という。

ブリュアーは元米海軍司令官だ。彼の経歴によると、「米特殊作戦司令部ドノヴァン・グループの軍事責任者、SOFWERX、国家安全保障局、米サイバー司令部の上級軍事顧問兼イノベーション担当官、米海軍中央司令部のC4責任者」だった。ブリュアーはLinkedInのページでCTIL創設時に海軍にいたと記載されている。

2018年6月、Terp氏は米特殊作戦司令部主催の10日間の軍事演習に参加し、そこで初めてブロイアーに会い、ソーシャルメディア上の現代の偽情報キャンペーンについて議論したという。ワイアードは、2人の出会いから導き出された結論を要約している: 「誤情報もサイバーセキュリティの問題として同じように扱うことができる」。こうして彼らは、デビッド・パールマンともう一人の同僚であるサディアス・グルグックを中心にCogSecを創設した。2019年、Terp氏はCogSec内のMisinfosecワーキンググループの共同議長を務めた。

ブリュアーはポッドキャストで、彼の目的は米国のソーシャルメディア・プラットフォームに軍事戦術を持ち込むことだと認め、「私は2つの帽子をかぶっている」と説明した。「ドノヴァン・グループのミリタリー・ディレクターであり、ソフウェルクスの2人のイノベーション・オフィサーのうちの1人である。

ブリュアーは、彼らがどのように憲法修正第1条を回避しようと考えたかを説明した。彼のTerp氏での活動は、「ソーシャルメディア企業の誰か、特殊部隊の数人、国土安全保障省の数人……を含む『非伝統的なパートナー 』を1つの部屋に集め、非属性のオープンな環境で、非機密な方法で話をすることで、よりよく、より自由に協力し、これらの問題に対処する方法を本当に変え始めることができる」と彼は説明した。

Misinfosecの報告書は、政府による徹底的な検閲と誤情報対策を提唱した。2019年の最初の6カ月間、著者らは「事件」を分析したという、 著者によれば、彼らは「事件」を分析し、報告システムを開発し、検閲のビジョンを「多数の国家、条約、NGO」と共有したという。

言及されたすべての事件において、誤情報の被害者は政治的左派であり、バラク・オバマ、ジョン・ポデスタ、ヒラリー・クリントン、エマニュエル・マクロンらが含まれていた。報告書は、誤情報対策の動機が2016年の双子の政治的地震であったことを公言している: ブレグジットとトランプ当選である。

「これらの出来事の前兆を調査した結果、私たちの情報状況にはどこか調子の悪いところがあることに気づかされた」とTerp氏と共著者たちは書いている。お決まりの「便利な馬鹿」や 「第五列主義者」は、今や自動化されたボットやサイボーグや人間の荒らしによって増強され、世論をせっせと操作し、憤りを煽り、疑念を蒔き、制度への信頼を削いでいる。そして今、我々の脳がハッキングされている。

Misinfosecの報告書は、「ナラティブ」によって「信念を変える」情報に焦点を当て、誤情報が本格的なナラティブになる前に、誤情報「事件」から「キルチェーン」あるいは影響力の連鎖の特定のリンクを攻撃することによって、誤情報に対抗する方法を提言している。

報告書は、政府や企業メディアはもはや情報を完全にコントロールすることはできないと嘆いている。「長い間、大衆に情報を届ける能力は国家に属していた(たとえばアメリカではABC、CBS、NBCの放送免許を通じて)。しかし現在では、情報手段のコントロールはテクノロジー大企業に委譲され、大企業は至極当然のこととして、情報操作者が他の手段でかかる費用の何分の一かの費用で一般大衆にアクセスできるようにすることに加担している」

著者は、ファイブ・アイズ諸国を横断して、検閲に警察、軍、諜報機関が関与することを提唱し、さらには国際刑事警察機構(インターポール)を関与させるべきであると提案した。

報告書は、AMITTと安全保障、情報、法執行機関の協力のための計画を提案し、直ちに実施するよう主張した。「AMITT(Adversarial Misinformation and Influence Tactics and Techniques)のフレームワークが使用開始されるまで27年も待つ必要はないし、待つ余裕もない。

著者らは、「誤情報セキュリティ」がサイバーセキュリティとは全く異なることを認めながらも、検閲の取り組みを「サイバーセキュリティ」の中に位置づけることを求めた。物理的セキュリティ、サイバーセキュリティに続く「情報環境」の第三の柱は、「認知の次元」であるべきだとしている。

報告書は、「メッセージングに対して脆弱な人々を先制的に予防接種する」一種のプレバンキングの必要性を指摘した。報告書はまた、DHSが出資する情報共有分析センター(ISACs)を官民の検閲を指揮する拠点として利用する機会を指摘し、政府に対する信頼を促進するためにこれらのISACsを利用すべきだと主張した。

ソーシャルメディアは重要なセクターとして認識されていないため、ISACの資格はないが、誤情報ISACはISACに兆候や警告を与えることができるし、そうすべきである。

「偽情報」に対するTerp氏の見解は、あからさまに政治的なものだった。「誤情報のほとんどは、実際には真実だが、誤った文脈で語られている」とTerp氏は2019年のポッドキャストで指摘した。Terp氏は、「偽情報対策」を用いて影響力活動を行う戦略について雄弁に語っている。「あなたはほとんどの場合、人々に嘘を信じさせようとしているのではない。たいていの場合、あなたは彼らの信念セットを変えようとしている。実際、それよりももっと深いところで、あなたは彼らの内なる物語を変えようとしているのだ。つまり、それはアメリカ人としてのあなたの文化のベースラインかもしれない」

秋になると、Terp氏と他の人々は自分たちの報告書を広めようとした。2019年にTerp氏がブロイヤーと行ったポッドキャストは、この取り組みの一例だった。Terp氏とブロイアーはともに、DHS、EIP、副社長が受け入れることになる検閲ロンダリングの「官民」モデルについて説明した。

ブロイアーは自由に発言し、彼が考えている情報統制や物語統制は、中国政府が実施しているものに匹敵するが、ただアメリカ人にとってはより受け入れやすいものである、と率直に述べた。「平均的な中国人に話を聞くと、彼らは中国のグレート・ファイアウォールは検閲のためにあるのではないと信じている。中国共産党が市民を守りたいからそこにあるのであり、それは良いことだと信じている。もしアメリカ政府がそのような物語を売ろうとしたら、私たちは絶対に正気を失い、『いや、いや、これは憲法修正第1条の権利の侵害だ』と言うだろう。だから、内集団と外集団のメッセージはしばしば異なるものでなければならない」

“Hogwarts School of Misinformation”

“SJ called us the ‘Hogwarts school for misinformation and disinformation,’” said the whistleblower. “They were superheroes in their own story. And to that effect you could still find comic books on the CISA site.”

CTIL, the whistleblower… pic.twitter.com/dgr8Rvb7V8

— Michael Shellenberger (@shellenberger) November 28, 2023

マイケル・シェレンバーガー

「誤情報のホグワーツ魔法学校」

SJは我々を「誤情報と偽情報のホグワーツ魔法学校」と呼んだ。「彼らは自分たちの物語の中のスーパーヒーローだった。CISAのサイトには今でも漫画が置いてある。

CTILはツイッター、フェイスブック、ユーチューブから情報を引き離すプログラマーを必要としていた。「ツイッターのために、彼らはスクレイピングのためのPythonコードを作成した」

内部告発者によって提供されたCTILの記録は、CTILがどのように運営され、「事件」や 「偽情報」と見なされるものを追跡していたかを正確に示している。「私たちは家にいない」というシナリオについて、CTILのメンバーはこう書いている。「グループやアカウントを削除するか、最低でも報告してチェックするよう求めるのに十分か?」、「そうでなければ、彼らのお尻を全部トロールできるのか?」

彼らは反ロックダウンの抗議を呼びかけるポスターを偽情報の成果物として追跡した。

「抗議デモについて、彼らはこう書いている。「結論から言おう:私たちは拡散を止めることができるのか、超拡散者を止めるのに十分な証拠があるのか、私たちにできることは他にあるのか(Pingを送ることができるカウンターメッセージはあるのか、など)。」

CTILはまた、マスク着用を奨励するなどのカウンターメッセージのブレインストーミングにも取り組み、増幅ネットワークの構築についても議論した。「繰り返しは真実だ」と、あるトレーニングでCTILのメンバーは言った。

CTILは検閲産業複合体の他の図やグループとも協力した。会議のメモによれば、グラフィカのチームはAMITTの採用を検討し、CTILはプラットフォームがコンテンツをより迅速に削除するようにすることについてディレスタに相談したかったという。

Terp氏や他のCTILのリーダーが、憲法修正第1条違反の可能性について話し合ったかどうか尋ねると、内部告発者はこう答えた、

「彼らはそうしなかった……我々がそれをやり過ごせば合法であり、憲法修正第1条の懸念はないというのが彼らのモットーだった。民間人は公務員ができないことをすることができ、公務員はリーダーシップと調整を提供することができる」

自分たちの活動の合法性に自信を持っているにもかかわらず、CTILのメンバーの中には、自分たちの身元を秘密にするために極端な手段をとった者もいるだろう。同グループのハンドブックでは、バーナーフォンの使用、偽名IDの作成、「この人物は存在しません」サイトを利用した偽のAI顔の生成が推奨されている。

内部告発者によれば、2020年6月、秘密主義のグループはさらに活動を隠すための行動をとった。

1カ月後の2020年7月、SIOのディレクター、アレックス・ステイモスは、ワシントン大学の情報公開センターのケイト・スターバードに電子メールを送り、こう書いた、

「我々はCISAと選挙監視のアイデアを練っている。. . . 1年前に組み立てられていたはずのものが、今週急速にまとまりつつある」

その夏、CISAはまた、CTIL/AMITTの手法を反映した対策を持つ「対外影響対策タスクフォース」を創設し、内部告発者がCTIL内で最初に提案されたという「本物の偽物」グラフィックノベルも含まれている。

「DISARM」フレームワーク。AMITTが着想を得た「DISARM」フレームワークは、「外国情報操作および妨害に関する構造化された脅威情報を交換するための共通基準」の一部として、欧州連合と米国によって正式に採用された。

これまで、CTILの活動の詳細は、2020年に同グループが宣伝されたにもかかわらず、ほとんど注目されてこなかった。2020年9月、『ワイアード』はまるで企業のプレスリリースのようなCTILに関する記事を掲載した。記事はこうだ。その春のブルームバーグやワシントン・ポストの記事と同様、CTILが本当に世界中の「元」情報当局者の「ボランティア」ネットワークであることを疑うことなく受け入れている。

しかし、ブルームバーグやワシントン・ポストの記事とは異なり、ワイアードもCTILの「誤情報対策」活動について記述している。ワイアードの記者は、CTILの活動に対する批判を引用していない。しかし、CTILの活動に何か問題があると考える人もいるかもしれないと示唆している。

「私は彼(CTILの共同設立者であるマーク・ロジャース)に、誤情報をサイバー脅威とみなす考え方について尋ねている」

「これらの悪者はすべて同じことをしようとしている、とロジャーズは言う。

言い換えれば、サイバー犯罪の防止と「誤情報との戦い」の関連性は、DHSやCTIリーグが同様に「悪意ある行為者」と呼ぶもの、つまり「悪者」と同義であるものとの戦いに関わるため、基本的には同じである。

「Terp氏のように、Rogersはサイバーセキュリティに対して全体的なアプローチをとっている」とWiredの記事は説明している。

「まず物理的なセキュリティだ。コンピュータからUSBドライブにデータを盗むようなものだ。次に、ネットワークやデバイスを不要な侵入から守るサイバーセキュリティだ。そして最後に、ロジャースとTerp氏がコグニティブ・セキュリティと呼ぶものがある。これは本質的に、情報、あるいはより頻繁には誤情報を使って人々をハッキングすることである」

CTILは2020年の春と秋にEIPが行ったのと同じ理由で、CTILは2020年の春と秋にEIPについて広報を行ったようだ。

EIPは2022年10月、「選挙制度改革パートナーシップは常にオープンで透明性のある活動を行ってきた」と主張した。「私たちは2020年の選挙に向けて複数のブログ記事を公開し、選挙の直前と直後に毎日ウェビナーを開催し、290ページの最終報告書と複数の査読付き学術誌で私たちの結果を公表した。私たちの活動や調査結果に関する情報がこの時点まで秘密であったといういかなる仄めかしも、私たちが作成した2年間の無料公開コンテンツによって否定される」

しかし、内部メッセージが明らかにしたように、EIPが行ったことの多くは秘密であり、党派的であり、ソーシャルメディア・プラットフォームによる検閲を要求するものであった。

EIPとVPは、表向きには終了した。しかしCTILは現在も活動しているようだ。CTILのメンバーの何人かは、リンクトインのページで現在も活動している組織としてCTILを挙げている。

I look forward to providing testimony to Congress, this Thursday, about the Censorship Industrial Complex's clear and present threat to the United States of America and other liberal democratic Western democracies, and how we can shut it down.t.co/lRMWMWQ1OB

— Michael Shellenberger (@shellenberger) November 28, 2023

今週木曜日、米国議会で、検閲産業複合体がアメリカ合衆国と他の自由民主主義西欧民主主義国家に明確かつ現在進行形の脅威を与えていること、そして、われわれがそれをいかにして封じ込めることができるかについて証言することを楽しみにしている。

Please tune in to @mtaibbi t.co/l8I1wD6BJK

— Michael Shellenberger (@shellenberger) November 28, 2023

ぜひ @mtaibbiにチャンネルを合わせてほしい。